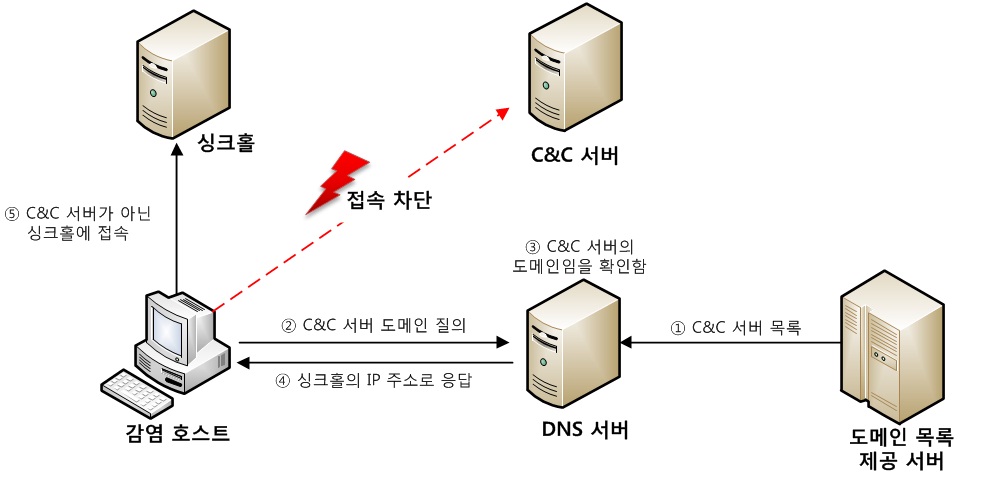

DNS 싱크홀을 통한 C&C 서버 접속 차단

감염된 호스트에서 공격자의 명령을 받기 위해 C&C 서버에 접속하게 됩니다. C&C 서버로 접속하기 위해 DNS 서버로 도메인 질의을 요청하면 C&C 서버의 IP 주소 대신 싱크홀 서버의 IP 주소로 응답하여 C&C 접속을 차단하는 기능입니다.

DNS 싱크홀을 적용하면 다음과 같이 감염 호스트와 C&C 서버 간의 접속이 차단됩니다.

일반적인 싱크홀 기능은 다음과 같이 동작합니다.

① DNS 서버는 도메인 목록 제공 서버로부터 C&C 서버 목록을 받아 저장합니다.

② 감염 호스트에서 C&C 서버에 접속하기 위해 DNS 서버로 도메인 질의를 보냅니다.

③ DNS 서버는 호스트에서 질의 한 도메인이 C&C 서버 목록에 있는지 검사합니다.

④ C&C 서버일 경우 호스트에게 C&C 서버가 아닌 싱크홀의 IP 주소를 보냅니다.

⑤ 감염 호스트는 DNS 서버로부터 받은 싱크홀로 접속하게 됩니다.

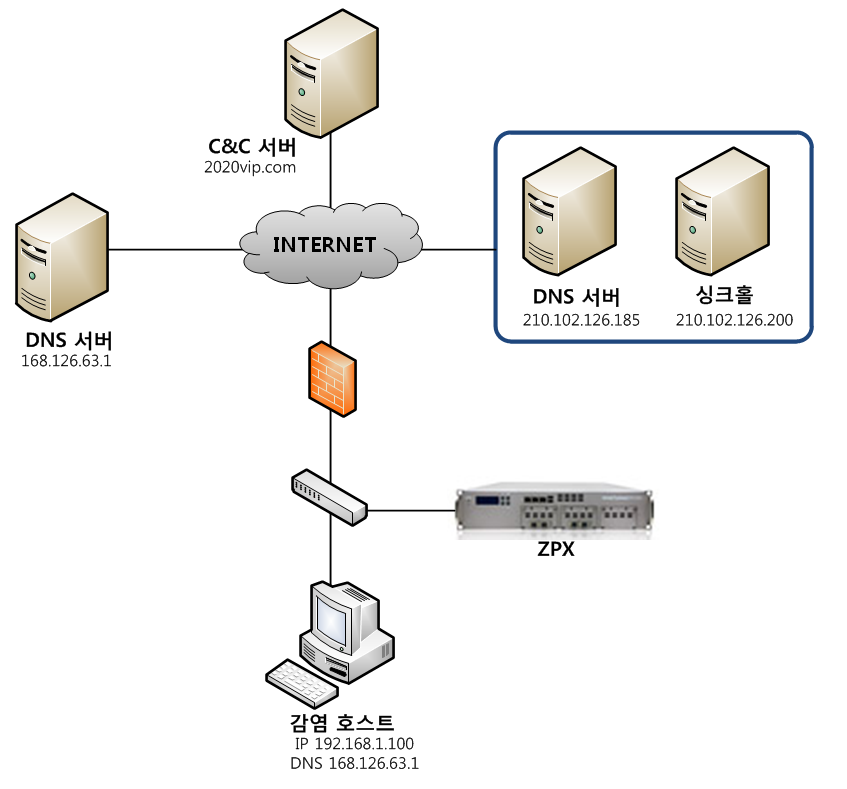

< 네트워크 구성 예제 >

<네트워크 구성 예제> ZPX의 DNS 싱크홀 기능은 다음과 같이 동작합니다.

① ZPX는 미러링 형태로 구성되며 호스트에서 DNS 서버(168.126.63.1)로 전송하는 도메인 질의를 Tab 장비로 받습니다.

② Tab 장비로부터 받은 도메일 질의를 DNS 서버(210.102.126.185)로 보내 검사 요청을 수행합니다.

③ DNS 서버(210.102.126.185)로부터 받은 IP 주소가 싱크홀 IP 주소와 일치할 경우 C&C 트래픽임을 감지합니다.

DNS 싱크홀을 통한 C&C 서버 접속을 차단하도록 설정하는 예제는 다음과 같습니다.

DNS 싱크홀을 적용할 네트워크를 설정합니다.

- 메뉴를 누릅니다.

- 을 누르고 다음을 설정한 후 을 누립니다.

- 의 체크박스를 선택합니다.

- 에 192.168.1.100/24를 입력합니다.

- 을 누릅니다.

C&C 서버 접속 시 DNS 싱크홀로 연결하도록 설정합니다.

- > 메뉴를 누릅니다.

- 의 체크 박스를 선택합니다.

- 의 체크 박스를 선택합니다.

- 에 210.102.126.185를 입력합니다.

- 에 210.102.126.200을 입력합니다.

- 을 누릅니다.

모든 설정을 적용하기 위해 우측 상단의 을 누릅니다.

관련 항목